Uplink: Trust is a Weakness - Retrospektywa

Czy chciałeś kiedyś zostać hakerem?

Jedynym źródłem światła w zatęchłym i zaciemnionym pokoju był włączony monitor, którego zawartość odbijała się w okularach siedzącego przed ekranem człowieka. Wyczerpana, ale napięta twarz stanowiła przeciwieństwo palców, które tańczyły na klawiszach klawiatury jak oszalałe.

Chłopak wiedział już, że popełnił błąd przyjmując to zlecenie. Szepty podświadomości nie pozwalały mu się poddać i dlatego kontynuował pracę. Przestał dopiero wtedy, gdy do mieszkania wpadli agenci, którzy powalili go na ziemię i zakuli w kajdanki.

W filmach sensacyjnych hakerzy to najczęściej postacie stukające z niebywałą szybkością w klawiatury, zdolni w mgnieniu oka i bez żadnych przygotowań przebrnąć przez najbardziej wymyślne systemy zabezpieczeń. Zawsze musi być dynamicznie i dramatycznie. Jeśli ktoś chciałby się wczuć właśnie w taki rodzaj informatycznego geniusza, działającego pod nieustanną presją, to Uplink nadaje się wyśmienicie.

Introversion Software jest interesującym, brytyjskim studiem specjalizującym się w tworzeniu oryginalnych tytułów. Firma została założona w 2001 roku przez trzech znajomych - Chrisa Delaya, Marka Morrisa i Thomasa Arundela. Przez siedem lat studio funkcjonowało w warunkach garażowych, a dopiero po tym okresie autorzy dorobili się prawdziwego biura.

W tym czasie Brytyjczycy tworzyli ubogie w formę, ale bogate w zawartość produkcje pokroju Darwini czy DEFCON-u. Pierwszym tytułem, wydanym w roku powstania firmy, był jednak Uplink niemal w całości zaprojektowany i wykonany przez Chrisa Delaya.

„Z czasem wyzwania stają się coraz trudniejsze, a w ich trakcie trzeba wykazać się nie tylko dobrym planem i znajomością dostępnych narzędzi, ale również działać sprawnie pod presją czasu."

Pomysł na grę wydaje się banalnie prosty, a zarazem wciągający. Wcielamy się w postać początkującego hakera wykonującego informatyczne zlecenia dla różnych korporacji. Początkowe zadania są stosunkowo proste i ograniczają się do włamania na serwer i pobrania lub usunięcia pewnych danych. Z czasem wyzwania stają się coraz trudniejsze, a w ich trakcie trzeba wykazać się nie tylko dobrym planem i znajomością dostępnych narzędzi, ale również działać sprawnie pod presją czasu.

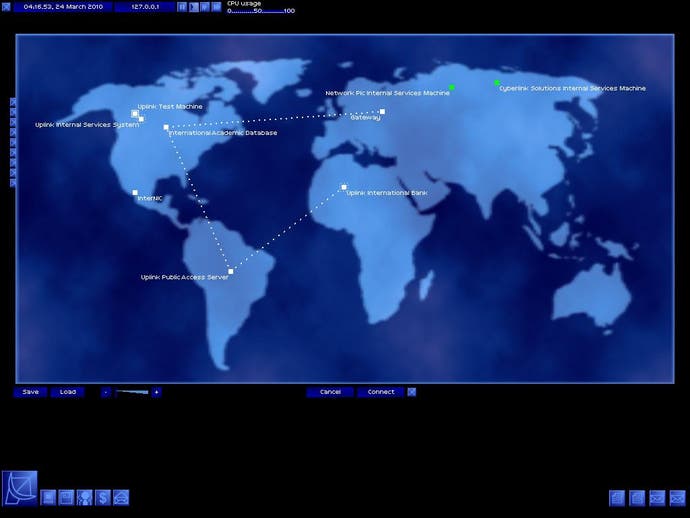

W większości zadań musimy działać szybko. Włamywanie się na inne komputery i serwery uaktywnia systemy ochronne, które mogą wytropić naszą obecność. W pewnych przypadkach skończy się na zerwaniu połączenia, a w innych na namierzaniu naszej postaci i wysłaniu agentów, co równa się zakończeniu zabawy.

Zabawa odbywa się w skromnym, wręcz ascetycznym środowisku. Cały interfejs ogranicza się bowiem do typowo informatycznych ekranów z okienkami logowania, maili czy bazami danych zapisanych całą masą tekstowych informacji. W lewym dolnym rogu ekranu znajduje się całe centrum zarządzania. Poszczególne ikony symbolizują różne narzędzia, dysk twardy, możliwość sprawdzenia finansów i tym podobne.

Proces hakowania jest w teorii dość prosty. Podstawą są programy, przy pomocy których wykonujemy różne operacje. Przykładowo, jeśli chcemy wkraść się na serwer i wyrzucić z niego pewne pliki musimy najpierw poznać login i hasło. W tym celu należy zakupić aplikację Password Breaker, która w kilka chwil zapewni nam wymagane dane. Po wejściu na serwer wybieramy interesujący nas plik i przy pomocy programu Deleter kasujemy go.

Oczywiście, to tylko najprostsza z operacji. Przy każdym zadaniu należy jednak uwzględniać o wiele więcej czynników. Łącząc się z wybranym serwerem trzeba pamiętać, aby czynić to przez inne komputery, aby nie zostać od razu namierzonym. Poza tym trzeba mieć na uwadze zostawiane ślady w postaci logów, które również trzeba usuwać. W innym przypadku otrzymamy status niechluja wśród hakerów i korporacje nie będą chciały powierzać nam trudnych spraw.

Z czasem misje stają się coraz trudniejsze, a zaniżanie studentom ocen przeobraża się we włamania na serwery bankowe i rządowe. Tutaj nie obejdzie się już bez specjalistycznego oprogramowania, które często można dodatkowo ulepszać. Przyda się też lepszy sprzęt. Procesor umożliwi szybsze przeprowadzanie wielu akcji naraz, a pojemniejszy dysk umożliwi zapisanie większej ilości danych.

Wszystko to kosztuje spore sumy pieniędzy, które zarabiamy na kolejnych, coraz trudniejszych zamówieniach. Warto w tym miejscu wspomnieć, że o ile wprowadzenie kieruje gracza za rączkę, o tyle potem jesteśmy zdani wyłącznie na siebie. Sami musimy wybrać i zakupić odpowiedni sprzęt i narzędzia. I bardzo dobrze, bo ciągłe kombinowanie jest największą zaletą produkcji.

Chociaż Uplink ma już swoje lata, to nadal warto się nim zainteresować. Nietuzinkowa rozgrywka i specyficzny, hakerski klimat wciągają na długie godziny. Zwłaszcza, gdy zdecydujemy się na zabawę po zmroku w zaciemnionym pomieszczeniu.